Kritinė privilegijų eskalavimo spraga „ACF Extended“: kada rizika reali ir ką daryti dabar

WordPress formos yra patogus būdas automatizuoti vartotojų registraciją ar profilio atnaujinimą, ypač kai naudoji ACF ekosistemą. Tačiau kai forma leidžia vartotojui valdyti tai, kas turėtų būti griežtai kontroliuojama (pvz., rolės), vienas netikslus patikrinimas tampa tiesioginiu keliu į pilną svetainės perėmimą.

„Wordfence“ komanda paskelbė apie kritinę privilegijų eskalavimo spragą „Advanced Custom Fields: Extended“ (plugin slug: acf-extended). Įskiepis turi virš 100 000 aktyvių diegimų, o pažeidžiamumas įvertintas CVSS 9.8 (Critical) ir jam priskirtas CVE-2025-14533.

Kas pažeidžiama ir kodėl tai svarbu

Kalbame apie privilegijų eskalavimą (Privilege Escalation) — situaciją, kai atakuotojas gauna daugiau teisių nei turėtų. Šiuo atveju svarbiausia detalė: pagal „Wordfence“ analizę, neautentifikuotas (t. y. neprisijungęs) naudotojas galėjo susikurti paskyrą su administratoriaus role, jei svetainėje buvo sukonfigūruota tam tikra „ACF Extended“ forma.

Pažeidžiamumas paveikė „Advanced Custom Fields: Extended“ versijas iki 0.9.2.1 imtinai. Pataisyta versijoje 0.9.2.2.

Kada spraga realiai išnaudojama (svarbus niuansas)

Ši istorija nėra „įjungiau įskiepį ir mane nulaužė“. Kritinė rizika atsiranda tada, kai svetainės savininkas (ar projektuotojas):

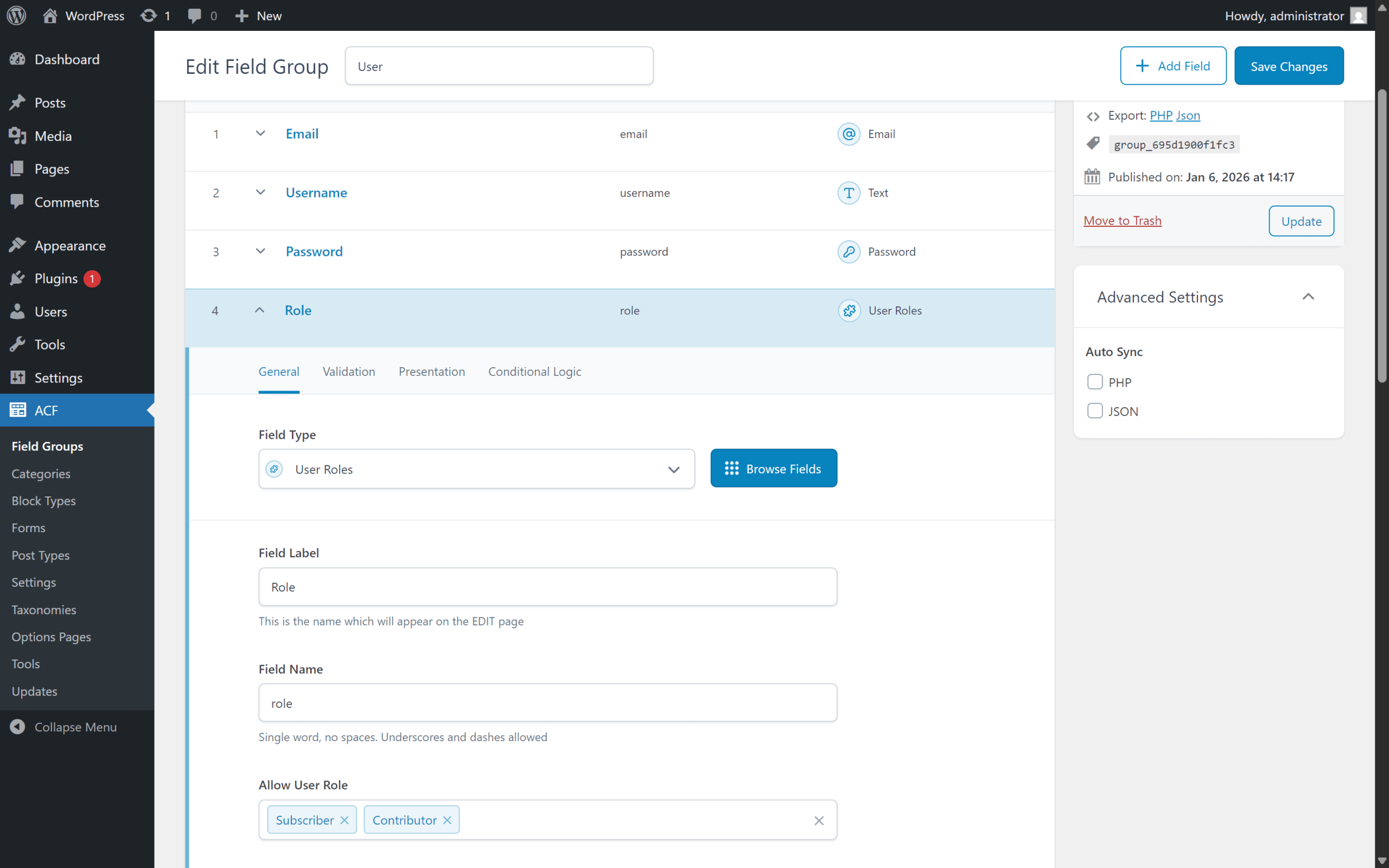

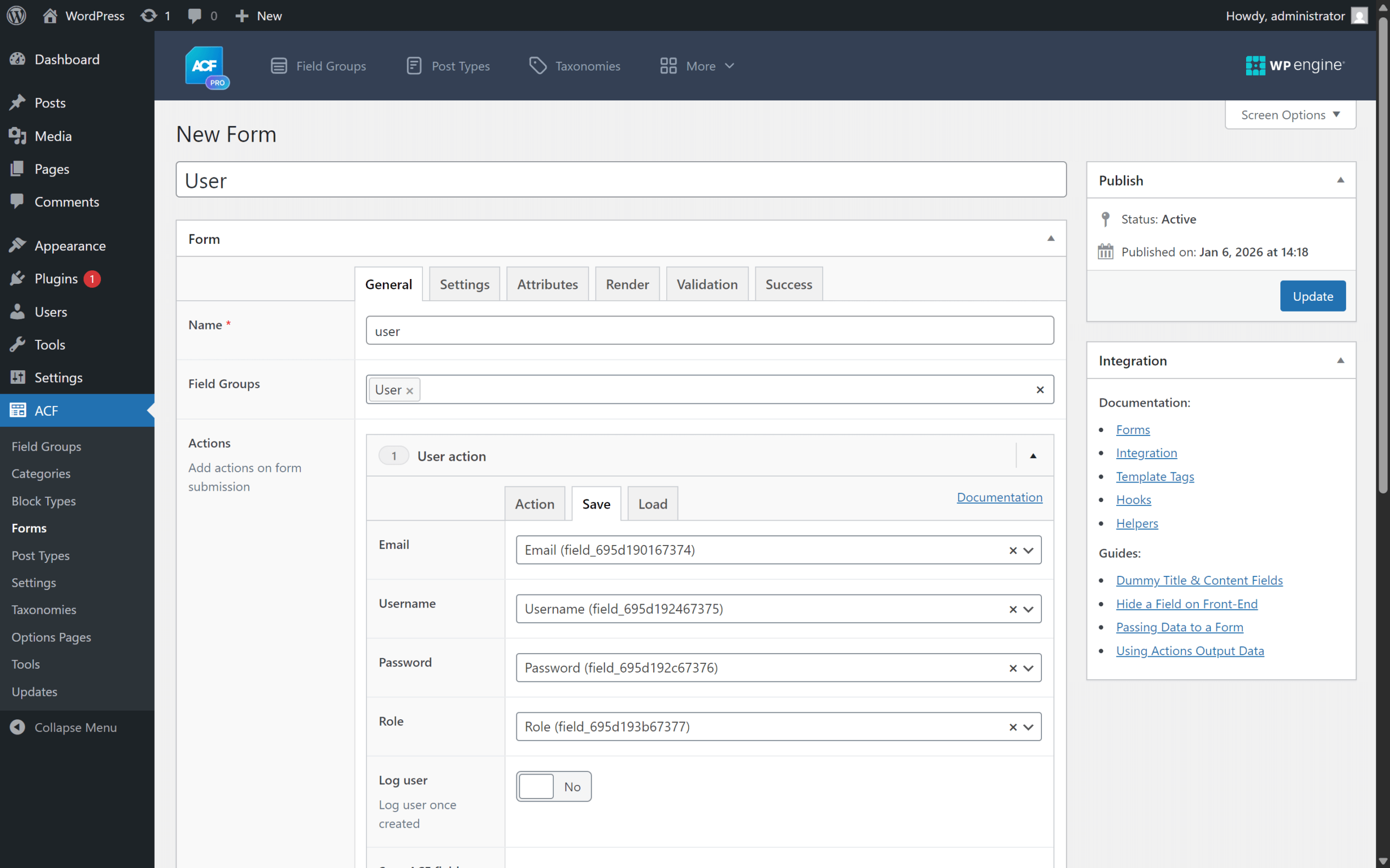

- „ACF Extended“ sukuria formą su veiksmais „Create user“ arba „Update user“ (vartotojo sukūrimas / atnaujinimas).

- Į formą įtraukia lauką, kuris map’inamas (pririšamas) prie vartotojo rolės (

role). - Forma pasiekiama neautentifikuotiems lankytojams (pvz., registracijos forma viešame puslapyje).

Kodėl tai svarbu

Pagal „Wordfence“ aprašymą, pažeidžiamumas pasireiškia tik tada, kai role yra map’inama į custom field. Jei jokio rolės lauko formoje nėra, atakos vektorius dingsta.

Kaip tai veikė techniškai

„ACF Extended“ turi formų modulį, leidžiantį sukonstruoti vartotojo registracijos formą iš ACF laukų grupės. „Wordfence“ aptiko, kad klasėje acfe_module_form_action_user naudojama funkcija insert_user() formuoja argumentus ir kviečia wp_insert_user($args).

Problema — rolės apribojimai, kurie logiškai turėtų būti taikomi rolės laukui („Allow User Role“ nustatymas), nebuvo pritaikomi formos veiksmui. Dėl to atakuotojas galėjo pateikti role=administrator (ar kitą privilegijuotą rolę) net jei UI lygmenyje atrodė, kad rolė ribojama.

Praktinis scenarijus

Jei tavo registracijos forma siunčia laukus į „Create user“ veiksmą ir vienas iš laukų yra role, atakuotojui užtenka pakeisti POST reikšmę (pvz., per DevTools ar tiesioginę užklausą) ir nurodyti administrator.

Ką gali padaryti atakuotojas gavęs admin teises

Kai užpuolikas turi administratoriaus rolę WordPress’e, tai iš esmės yra pilnas svetainės perėmimas: galima įkelti įskiepius ar temas (įskaitant kenkėjiškus ZIP su backdoor), keisti puslapius ir įrašus (pvz., įterpti spam, SEO šlamštą, peradresavimus), koreguoti nustatymus ir vartotojų teises.

Ką daryti: konkretūs žingsniai (dev/ops check-list)

- Atnaujink „Advanced Custom Fields: Extended“ į 0.9.2.2 arba naujesnę versiją (tai yra pataisyta versija, minima „Wordfence“ pranešime).

- Surask, ar svetainėje išvis naudojamos „ACF Extended“ formos su „Create user“ / „Update user“ veiksmais. Jei taip — patikrink, ar į formą map’inamas

rolelaukas. - Jei

rolelaukas būtinas (retas atvejis), laikinai pašalink jį iš viešai pasiekiamų formų arba apribok prieigą (pvz., kad forma būtų prieinama tik prisijungusiems / tik konkrečiam vaidmeniui). - Peržiūrėk vartotojų sąrašą: ar nėra įtartinų naujai sukurtų administratorių. Ypač atkreipk dėmesį į paskyras be įprastų profilio duomenų arba su keistais el. pašto domenais.

- Jei naudoji WAF (web application firewall) — įsitikink, kad taisyklės atnaujintos. „Wordfence“ nurodė, kad jų firewall taisyklė buvo išleista mokamiems klientams anksčiau, o nemokamai versijai vėliau (detalės žemiau).

Wordfence apsauga ir laiko juosta (pagal pranešimą)

Pagal „Wordfence“ publikaciją, procesas atrodė taip:

- 2025-12-10 gautas pranešimas per „Wordfence Bug Bounty Program“ (tyrėjas: andrea bocchetti).

- 2025-12-11 patvirtintas pažeidžiamumas ir proof-of-concept; tuo pačiu metu tiekėjui pateikta informacija per „Wordfence Vulnerability Management Portal“.

- 2025-12-11 „Wordfence Premium/Care/Response“ gavo firewall taisyklę, kuri padeda blokuoti bandymus išnaudoti spragą.

- 2025-12-14 išleista pataisyta „ACF Extended“ versija 0.9.2.2.

- 2026-01-10 analogiška apsauga pasiekė „Wordfence Free“ naudotojus.

Kodėl ši pamoka svarbi net jei nenaudoji ACF Extended formų

Tai klasikinis pavyzdys, kai UI nustatymas (pvz., „Allow User Role“) sukuria saugumo jausmą, bet reali kontrolė turi būti įgyvendinta serverio pusėje. Jei kuri registracijos / profilio formas (nesvarbu, ar per ACF, ar per custom kodą), taisyklė paprasta: niekada nepasitikėk role/capability reikšmėmis, ateinančiomis iš kliento. Rolės turi būti nustatomos pagal serverio logiką, o ne pagal formos lauką.

Santrauka

„Advanced Custom Fields: Extended“ pažeidžiamumas (CVE-2025-14533, CVSS 9.8) leido neautentifikuotam atakuotojui gauti administratoriaus rolę, jei svetainėje buvo viešai pasiekiama vartotojo kūrimo/atnaujinimo forma su map’inamu role lauku. Pataisymas išleistas versijoje 0.9.2.2, todėl realus veiksmas Nr. 1 — atnaujinti įskiepį ir peržiūrėti formų konfigūraciją bei vartotojų sąrašą.

role laukas. — Forrás: Wordfence.comNuorodos / Šaltiniai

- 100,000 WordPress Sites Affected by Privilege Escalation Vulnerability in Advanced Custom Fields: Extended WordPress Plugin

- Advanced Custom Fields: Extended <= 0.9.2.1 — Unauthenticated Privilege Escalation via Insert User Form Action

- CVE-2025-14533

- Advanced Custom Fields: Extended

- Wordfence Bug Bounty Program

- Wordfence Vulnerability Management Portal

Mantas Jonaitis

Vyresnysis programinės įrangos architektas su 25+ metų patirtimi. Pasenusių sistemų modernizavimas ir įmonių architektūra yra mano specializacija. Patirtis išmokė kantrybės.

Visi įrašai